Sécuriser les accès distants au système d’information avec VPN

L’externalisation des systèmes d’information, les nouveaux usages et le télétravail, les besoins métiers, la nécessité d’agilité, la gestion de la continuité d’activité notamment dans le contexte de crise sanitaire COVID-19, l’interconnexion réseaux avec des partenaires, fournisseurs, prestataires … sont autant d’éléments qui conduisent les sociétés à mettre en place des accès distants à leurs ressources informatiques.

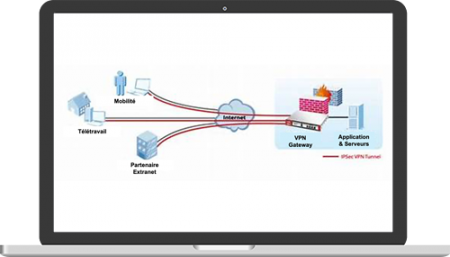

Afin de sécuriser les flux transitant, au travers de réseau non maitrisés (internet, réseaux publics …), entre l’utilisateur, l’une des technologies les plus utilisées est la mise en œuvre d’un Réseau Privé Virtuel (VPN). Mais en quoi cela consiste-t-il ?

QU'EST CE QU'UN VPN ?

Le Virtual Private Network (VPN), ou Réseau Privé Virtuel, est une technologie permettant aux utilisateurs et administrateurs d’accéder et d’exploiter à distance (à travers un réseau public) un système d’information de façon sécurisée. Ils peuvent ainsi effectuer, comme s’il était sur le réseau de l’entreprise et avec des niveaux similaires de performances et de fonctionnalités, les mêmes opérations sur le système d’information.

Les principales techniques pour les postes clients sont :

- Le VPN SSL : Ne nécessitant pas l'installation de logiciel client (un navigateur Web compatible HTTPS SSL/TLS suffit), il est généralement utilisé dans le cadre de taches d’administration ou de bureau à distance

- Le VPN IPsec : S’appuyant sur un logiciel « agent », il permet de véhiculer différents protocoles de communication tels que SSH, RDP, SMB, SMTP, IMAP, etc.*

Dans le cas du VPN client / concentrateur, la connexion entre les ordinateurs est gérée de façon transparente par un logiciel de VPN, créant un tunnel entre eux. Les ordinateurs connectés au VPN sont ainsi sur le même réseau local (virtuel), ce qui permet de passer outre d'éventuelles restrictions sur le réseau (comme des pare-feu ou des proxys).

POUR QUELS USAGES ?

Aujourd’hui, les principaux usages du VPN sont :

Travail distant : Cette approche propose un service de connexion transparente et sécurisée aux ressources informatiques et bureautiques de l’entreprise pour le travail à distance. Elle permet une meilleure agilité de l’entreprise et connait un fort essor ces deux dernières années dans le cadre de la crise sanitaire Covid-19. L’efficacité de cette utilisation nécessite que les principales fonctionnalités soient accessibles de façon simple par les utilisateurs, avec une bonne gestion des identités et privilèges et un suivi/contrôle renforcé des accès.

Connexion de sites distants : Cette approche répond au besoin d’établir une connexion fiable et sécurisée entre deux sites au travers d’un réseau public. Elle présente plusieurs avantages, notamment sur les plans financiers et d’indépendance vis-à-vis des opérateurs télécoms. Elle est souvent mise en place dans le cadre d’un Plan de Continuité ou de Reprise des Activités (PRA/PCA), ou pour le partage et l’exploitation d’informations entre plusieurs sites métiers d’une entreprise, par exemple dans le cadre du management de la « Supply Chain » (SCM).

Externalisation : Elle s’inscrit dans une architecture informatique partiellement ou totalement externalisée, et permet un accès ou un partage des ressources transparent et sécurisé. Cette approche est notamment utilisée dans les interconnexions de partenaires, fournisseurs ou prestataires (SOC externalisé, Centre de services …). Dans un tel schéma, l’ensemble des critères liés à la performance, la sécurité, l’exploitation (SLA) et la protection des données doivent être encadrés dans un Plan d’Assurance Qualité et Sécurité (PAQS).

S’il offre des réponses aux nouveaux besoins et usages, et permet d’accroître l’agilité dans le travail, la principale fonction du VPN reste de sécuriser la connexion de l’utilisateur à un serveur distant. Celle-ci bénéficie d’un accès contrôlé, tant en identification/authentification qu’en privilèges alloués et en traçabilité, et est protégée par un chiffrement empêchant d’exposer les flux de communication à une interception externe.

QUELLES SONT LES PRINCIPALES SOLUTIONS ?

Il existe plusieurs types de VPN, les plus communs étant le PPTP, Site-to-Site (ou router-to-router), le L2TP (Hybrid VPN).

Le VPN permet donc d’ouvrir un canal via différents ports et un selon les processus choisis, notamment le type de chiffrage utilisé. Le choix des protocoles de chiffrement et d’accès nécessitent généralement un arbitrage fin entre sécurité, confort d’utilisation et rapidité.

Le VPN PPTP (protocole de tunnel point-à-point) : Les utilisateurs autorisés s’authentifient avec un mot de passe préenregistré. Aucune installation de matériel supplémentaire n’est requise sous Windows, Mac et/ou Linux pour exploiter ce type de VPN.

Le VPN Site-to-Site ou Router-to-Router, construit un réseau virtuel entre les segments de réseaux. Le routage, le chiffrement et le déchiffrement sont effectués par les équipements matériels ou logiciels installés des deux côtés du routeur.

Certains protocoles comme le L2TP (Layer to Tunneling Protocol) gagnent en efficacité lorsqu’ils sont combinés à un protocole qui chiffre les données via ce tunnel, généralement IPSec.

De nombreux équipements de sécurité périmétriques intègrent nativement les fonctionnalités VPN.

Parmi les nombreuses solutions open source, les plus utilisés sont OpenVPN et Wireguard. La souplesse et les fonctionnalités de configuration des ports ou de l’initialisation des connexions, facilitent leur mise en œuvre avec diverses technologies et FAI.

CONCLUSION

Une solution VPN permet de fournir aux utilisateurs d’un système d’information, des conditions d’utilisation, d’exploitation et de sécurité identiques à celles disponibles sur un réseau interne privé (LAN)

Répondant à des enjeux de cybersécurité liés aux nouveaux besoins d’agilité et de mobilité, notamment la démocratisation du télétravail, elle permet également d'avoir une architecture géographiquement répartie avec une utilisation centralisée (baisse des coups, redondance de matériels …). La mise en place de connexions VPN doit cependant s’inscrire dans la stratégie globale de sécurité du système d’information, la gestion des risques associés et la conformité par rapport aux exigences légales, contractuelles et métiers.

Par ailleurs, en complément des critères de performances, de QoS et de compatibilité avec le parc informatique, le choix d’une solution VPN doit être adapté à la topologie du réseau, aux utilisateurs, à la configuration des services ouverts via le VPN, et répondre aux exigences d’intégrité et de confidentialité des informations transitant par le système d’information. Ainsi, il est indispensable d’intégrer à ce type de projet, la prise en compte des aspects liés à la gestion des identités, accès et privilèges (IAM), à la traçabilité des actions (log management), au suivi et mises à jour parer à l’apparition de nouvelles vulnérabilités (patch management) et à des contrôles réguliers cybersécurité des mesures et l’étanchéité des données accédées (audit, pentest).